Последние новости

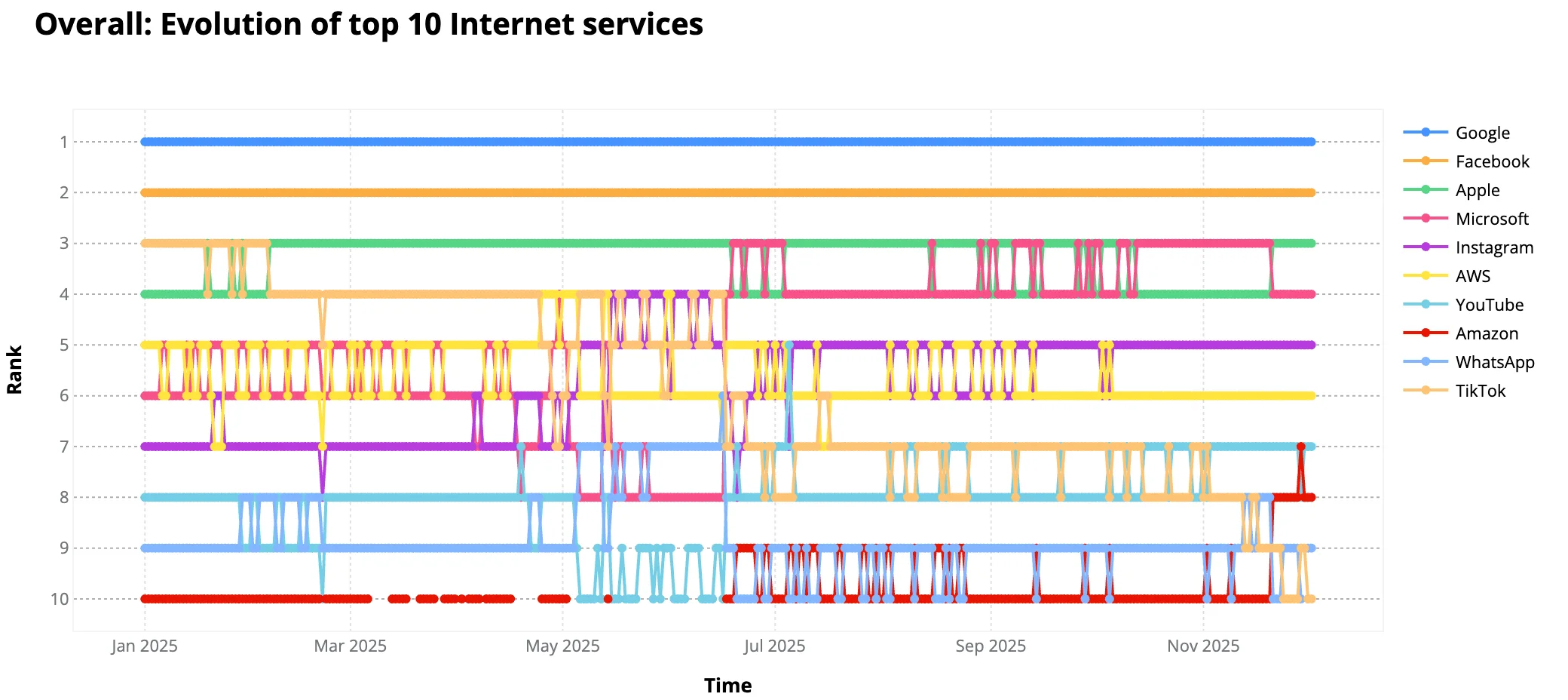

Битва ИИ, взлет Kwai и падение X: главные тренды интернета 2025

В 2025 году искусственный интеллект стал полем ожесточенной конкуренции, где у ChatGPT появились мощные соперники. Социальные ландшафты сместились:...

ЧИТАТЬ ДАЛЕЕ

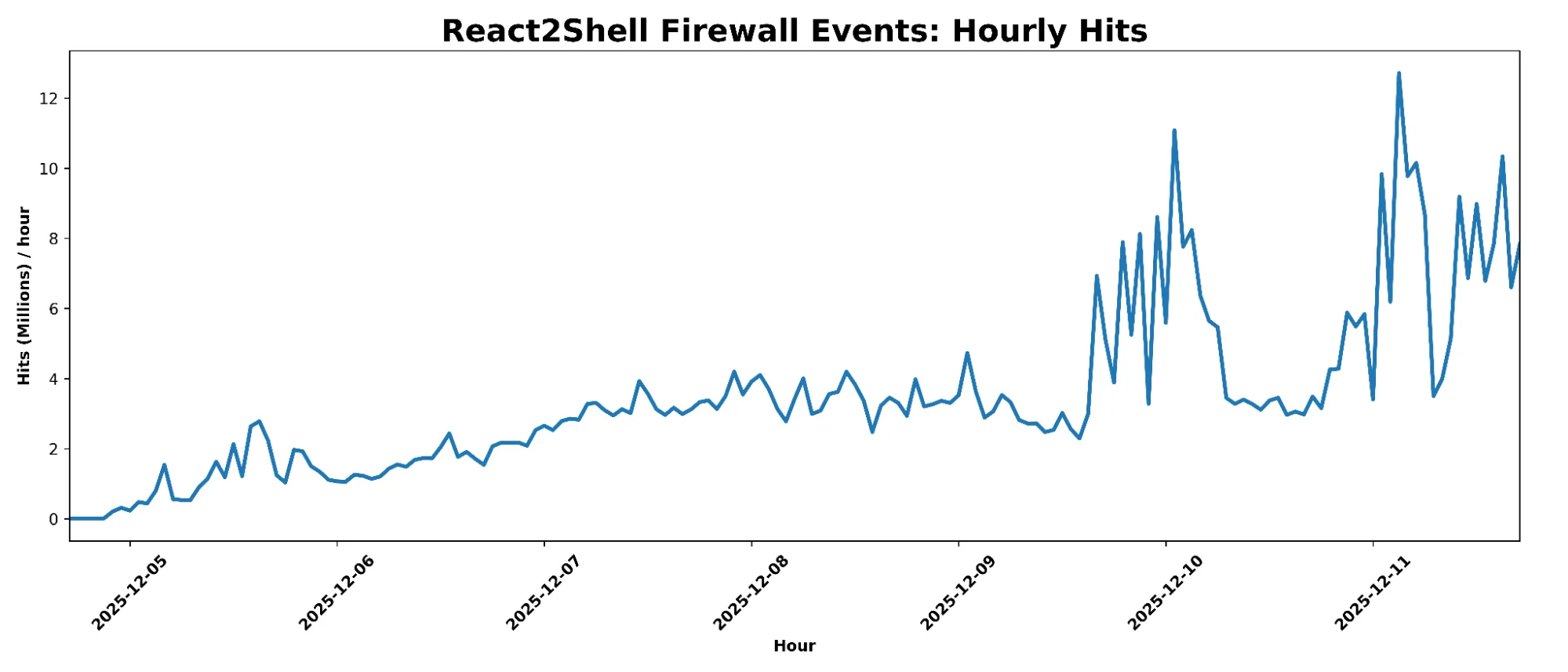

Уязвимости React2Shell и RSC: как хакеры атакуют критическую инфраструктуру прямо сейчас

Злоумышленники оперативно начали использовать эту уязвимость для сканирования и разведки, целясь в объекты критической инфраструктуры, такие как...

ЧИТАТЬ ДАЛЕЕ

Инфраструктура как Код в Cloudflare: как мы управляем глобальной сетью с помощью Terraform и политик

Компания внедрила принцип «shift left» и перешла на управление своей внутренней инфраструктурой через код. Для этого используется Terraform,...

ЧИТАТЬ ДАЛЕЕ

DDoS vs брутфорс vs сканирование: как отличить одно от другого

Иногда сетевые инциденты внешне выглядят одинаково. Сервер начинает отвечать медленнее, логи заполняются повторяющимися ошибками, а на графиках...

ЧИТАТЬ ДАЛЕЕ

Python Workers: Быстрый старт, любые пакеты и новый уровень разработки на Cloudflare

Обновление Cloudflare Python Workers устраняет главные проблемы: теперь приложения запускаются мгновенно даже после простоя, поддерживают любые...

ЧИТАТЬ ДАЛЕЕ

Крупный сбой Cloudflare: что случилось с интернетом 5 декабря?

Крупнейшая платформа интернет-безопасности и производительности столкнулась с масштабным сбоем, который длился около 25 минут. Инцидент привел к...

ЧИТАТЬ ДАЛЕЕ